Локалізація області збурень формальних параметрів стеганографічного контейнера для забезпечення стійкості стеганосистеми

DOI:

https://doi.org/10.20535/S0021347024090024Ключові слова:

стеганографічна система, стійкість до атак проти вбудованого повідомлення, цифрове зображення, сингулярне число, збуренняАнотація

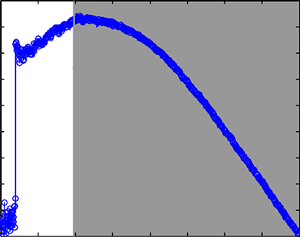

Ефективність забезпечення захисту інформації в будь-якій галузі критично залежить від теоретичного базису, який покладено в основу використовуваних методів і алгоритмів. Існуючі математичні підходи не усувають повною мірою теоретичні проблеми в інформаційній безпеці, залишаючи актуальною задачу їх удосконалення та подальшого розвитку. На сьогоднішній день одним з найефективніших і найпотужніших засобів захисту інформації є стеганографія. Враховуючи це, метою роботи є підвищення ефективності стеганографічних систем. Під ефективністю стеганосистеми в роботі розуміється оцінка її стійкості до атак проти вбудованого повідомлення, а в якості контейнера розглядається цифрове зображення. Мета роботи досягається шляхом обгрунтування локалізації області збурень формальних параметрів повного набору, що визначає контейнер, в результаті стеганоперетворення: максимальних сингулярних чисел блоків матриці контейнера. Найбільш важливим результатом роботи є отримання достатньої умови забезпечення стійкості стеганоалгоритму до збурних дій, яка практично реалізована в ході розробки стеганоперетворення області сингулярного розкладання матриці контейнера, і дозволила підвищити ефективність стеганосистеми на 57% в порівнянні з прототипом. Отримана достатня умова може ефективно використовуватися для вибору параметрів стеганометоду, що забезпечить порівняно значну стійкість до збурних дій, і апріорно якісної оцінки ступеня нечутливості та зменшення чутливості стеганоповідомлення, що продемонстровано в роботі на прикладах конкретних стеганометодів.

Посилання

- В. О. Хорошко, І. М. Павлов, Ю. Я. Бобало, В. Б. Дудикевич, І. Р. Опірський, Л. Т. Пархуць, Проєктування Комплексних Систем Захисту Інформації. Львів: Видавництво Львівської політехніки, 2020.

- С. А. Станкевич, О. М. Кондратов, М. І. Герда, О. В. Масленко, Є. Ю. Саприкін, “Ітеративне покращення інфрачервоних зображень у частотній області,” Известия вузов. Радиоэлектроника, vol. 67, no. 6, pp. 311–322, 2024, doi: https://doi.org/10.20535/S0021347024070045.

- M. V. Honcharov, A. V. Honcharov, “General theoretical foundations of the study of the concept of «information security»,” Anal. Comp. Jurisprud., no. 2, pp. 32–36, 2025, doi: https://doi.org/10.24144/2788-6018.2025.02.2.

- A. T. Utapulatov, “The essence and scientific-theoretical foundations of the concept of information security,” EPRA Int. J. Res. Dev., vol. 8, no. 11, pp. 235–238, 2023, doi: https://doi.org/10.36713/epra2016.

- C. A. Horne, A. Ahmad, S. A. Maynard, “A theory on information security,” in Australasian Conference on Information Systems (ACIS 2016), 2016, pp. 1–12, uri: https://aisel.aisnet.org/acis2016/87.

- А. Стичинська, “Теоретичні основи політики інформаційної безпеки,” Grani, vol. 24, no. 6, pp. 100–108, 2021, doi: https://doi.org/10.15421/172164.

- M. Bloch et al., “An overview of information-theoretic security and privacy: metrics, limits and applications,” IEEE J. Sel. Areas Inf. Theory, vol. 2, no. 1, pp. 5–22, 2021, doi: https://doi.org/10.1109/JSAIT.2021.3062755.

- M. Dalal, M. Juneja, “Steganography and steganalysis (in digital forensics): a cybersecurity guide,” Multimed. Tools Appl., vol. 80, no. 4, pp. 5723–5771, 2021, doi: https://doi.org/10.1007/s11042-020-09929-9.

- M. Shaharom, K. Tahar, “Multispectral image matching using SIFT and SURF algorithm: a review,” Int. J. Geoinformatics, vol. 19, no. 1, pp. 13–21, 2023, doi: https://doi.org/10.52939/ijg.v19i1.2495.

- А. А. Кобозева, В. А. Хорошко, Анализ Информационной Безопасности. Киев: Изд. ГУИКТ, 2009.

- B. A. Forouzan, Introduction to Cryptography and Network Security. McGraw Hill, 2008, uri: https://almuhammadi.com/sultan/books_2020/Forouzan.pdf.

- J. R. Laracy, T. Marlowe, “Systems theory and information security: foundations for a new educational approach,” Inf. Secur. Educ. J., vol. 5, no. 2, p. 35, 2018, doi: https://doi.org/10.6025/isej/2018/5/2/35-48.

- Р. В. Грищук, Теоретичні Основи Моделювання Процесів Нападу На Інформацію Методами Теорій Диференціальних Ігор Та Диференціальних Перетворень. Житомир: Рута, 2010, uri: http://library.kpi.kharkov.ua/files/new_postupleniya/gryshyukteorosn.pdf.

- A. A. Kobozeva, I. I. Bobok, A. I. Garbuz, “General principles of integrity checking of digital images and application for steganalysis,” Transp. Telecommun. J., vol. 17, no. 2, pp. 128–137, 2016, doi: https://doi.org/10.1515/ttj-2016-0012.

- I. I. Bobok, A. A. Kobozeva, “Development of the theoretical approach based on matrix theory for analyzing the state of information security systems,” Probl. Reg. Energ., no. 3(63), pp. 29–43, 2024, doi: https://doi.org/10.52254/1857-0070.2024.3-63.03.

- I. I. Bobok, A. A. Kobozeva, “Theoretical foundations of digital content integrity expertise,” Probl. Reg. Energ., vol. 65, no. 1, pp. 105–120, 2025, doi: https://doi.org/10.52254/1857-0070.2025.1-65.08.

- C. Bergman, J. Davidson, “Unitary embedding for data hiding with the SVD,” in Proc. SPIE 5681, Security, Steganography, and Watermarking of Multimedia Contents, 2005, p. 619, doi: https://doi.org/10.1117/12.587796.

- J. W. Demmel, Applied Numerical Linear Algebra. Philadelphia: SIAM, 1997, doi: https://doi.org/10.1137/1.9781611971446.

- I. Bobok, A. Kobozieva, S. Sokalsky, “The problem of choosing a steganographic container in conditions of attacks against an embedded message,” Probl. Reg. Energ., no. 4(56), pp. 74–88, 2022, doi: https://doi.org/10.52254/1857-0070.2022.4-56.07.

- N. Subramanian, O. Elharrouss, S. Al-Maadeed, A. Bouridane, “Image steganography: a review of the recent advances,” IEEE Access, vol. 9, pp. 23409–23423, 2021, doi: https://doi.org/10.1109/ACCESS.2021.3053998.

- А. А. Кобозєва, А. В. Соколов, “Стеганографічний метод з кодовим управлінням вбудовуванням інформації на основі багаторівневих кодових слів,” Известия вузов. Радиоэлектроника, vol. 66, no. 4, pp. 205–222, 2023, doi: https://doi.org/10.20535/S0021347023040052.

- A. Kobozeva, A. Sokolov, “Robust steganographic method with code-controlled information embedding,” Probl. Reg. Energ., no. 4(52), pp. 115–130, 2021, doi: https://doi.org/10.52254/1857-0070.2021.4-52.11.

- R. C. Gonzalez, R. E. Woods, Digital Image Processing. Hoboken: Pearson, 2007.

- T. Gloe, R. Böhme, “The ‘Dresden Image Database’ for benchmarking digital image forensics,” in Proceedings of the 2010 ACM Symposium on Applied Computing, 2010, pp. 1584–1590, doi: https://doi.org/10.1145/1774088.1774427.

- M. A. Aslam et al., “Image steganography using least significant bit (LSB) - a systematic literature review,” in 2022 2nd International Conference on Computing and Information Technology (ICCIT), 2022, pp. 32–38, doi: https://doi.org/10.1109/ICCIT52419.2022.9711628.

- M. Fateh, M. Rezvani, Y. Irani, “A new method of coding for steganography based on LSB matching revisited,” Secur. Commun. Networks, vol. 2021, pp. 1–15, 2021, doi: https://doi.org/10.1155/2021/6610678.

- “NRCS photo gallery.” https://www.nrcs.usda.gov/wps/portal/nrcs/main/national/newsroom/multimedia/.

- R. Srinivas, S. Panda, “Performance analysis of various filters for image noise removal in different noise environment,” Int. J. Adv. Comput. Res., vol. 3, no. 4, pp. 47–52, 2013, uri: https://accentsjournals.org/PaperDirectory/Journal/IJACR/2013/12/8.pdf.

- Г. Ф. Конахович, Д. О. Прогонов, О. Ю. Пузиренко, Комп’ютерна стеганографічна обробка й аналіз мультимедійних даних. Київ: Alex Print Centre, 2018.